Fundamentos da Criptografia Threshold e da Computação Multi-Party (MPC)

Este primeiro módulo apresenta os fundamentos essenciais da criptografia de limiar e da Computação Multi-Parte (MPC). Explica de que modo estas abordagens estão a revolucionar a gestão de chaves em sistemas digitais, com particular destaque para o contexto das carteiras de criptomoedas. A exposição abrange o enquadramento teórico dos esquemas de limiar, os princípios operacionais da MPC e a importância destes conceitos para a segurança das chaves privadas. No final do módulo, os participantes dominarão a mecânica fundamental que possibilita o funcionamento das carteiras baseadas em limiar e compreenderão claramente as diferenças em relação aos métodos tradicionais de armazenamento de chaves criptográficas.

O que é a Criptografia Threshold?

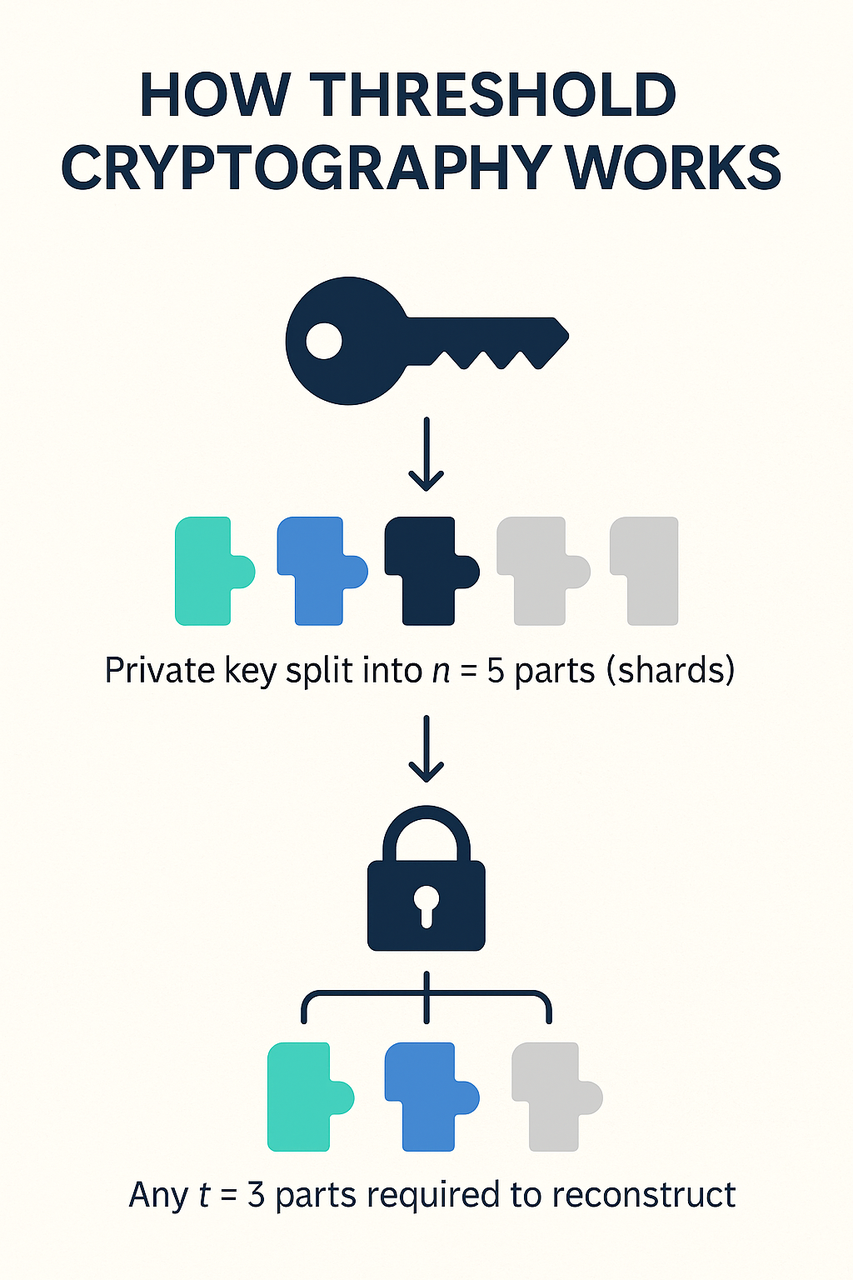

A criptografia threshold é um domínio da ciência criptográfica que reparte um segredo, normalmente uma chave privada, em múltiplas partes ou quotas. Só é possível reconstruir ou usar o segredo juntando o número pré-definido de quotas, conhecido como threshold. Este conceito é habitualmente descrito pelo esquema (t,n), onde um segredo é dividido em n quotas e qualquer conjunto de t quotas é suficiente para executar uma operação criptográfica, como a assinatura de uma transação. Este modelo garante que nenhum participante possui o segredo completo, reduzindo drasticamente o risco de comprometimento por roubo, avaria de hardware ou ação maliciosa.

A origem da criptografia threshold está profundamente ligada aos sistemas de partilha de segredos, nomeadamente ao Shamir’s Secret Sharing (SSS), apresentado em 1979. O método de Shamir permitiu separar matematicamente um segredo em várias partes, garantindo a sua recuperação apenas com o número threshold de quotas. No entanto, a criptografia threshold moderna vai além da simples reconstrução. Em vez de se recompor a chave privada num único local, os esquemas threshold permitem que operações criptográficas — como assinaturas digitais ou desencriptação — sejam realizadas, de forma colaborativa, por múltiplas partes sem nunca se recompor o segredo completo. Esta evolução torna os sistemas threshold significativamente mais seguros para a custódia de ativos digitais, já que até uma exposição momentânea da chave privada integral pode originar perdas severas.

Computação Multi-Participada (MPC)

A Computação Multi-Participada, ou MPC, é um quadro criptográfico mais amplo que permite a várias partes calcular conjuntamente uma função sobre entradas privadas, sem as revelar entre si. No contexto das carteiras digitais, a MPC garante que a chave privada nunca é reconstruída na totalidade, permanecendo dividida entre vários participantes. Cada interveniente executa cálculos parciais sobre a sua quota e, no final, os resultados são agregados para produzir um resultado criptográfico válido, como uma assinatura, sem que nenhum interveniente aceda à chave privada por completo.

O principal ponto forte da MPC reside na eliminação do ponto único de falha. Nos sistemas tradicionais, quem detém a chave privada detém os fundos. Se a chave for perdida, roubada ou corrompida, a consequência é irreversível. A MPC previne esta fragilidade, assegurando que nenhum dispositivo, servidor ou indivíduo possui dados suficientes para comprometer a carteira. Mesmo se uma quota for comprometida, não é possível alcançar o threshold sem a colaboração do número exigido de participantes adicionais. Esta propriedade confere à MPC grande resiliência face a ataques cibernéticos externos e riscos internos, como fraude de colaboradores.

Assinaturas Threshold

Uma das aplicações essenciais da criptografia threshold e da MPC em carteiras digitais são as assinaturas threshold. Neste tipo de esquema, várias partes geram em conjunto uma assinatura digital válida sem nunca revelar as suas quotas secretas. Cada interveniente utiliza a sua quota para calcular uma assinatura parcial, e estas são agregadas numa assinatura final, indistinguível de uma assinatura digital tradicional. Esta conceção permite que blockchains e aplicações descentralizadas aceitem assinaturas threshold sem necessidade de alteração dos protocolos existentes.

A indistinguibilidade das assinaturas threshold face às assinaturas convencionais é crucial. Isto assegura que as carteiras baseadas em MPC e esquemas threshold mantêm compatibilidade com as redes blockchain existentes, as quais requerem formatos de assinatura específicos como ECDSA ou EdDSA. Assim, é possível adotar criptografia threshold sem alterações ao nível do protocolo, possibilitando a sua implementação imediata numa vasta gama de ativos digitais.

Porque é que a Criptografia Threshold é Importante para Carteiras?

A criptografia threshold e a MPC resolvem as principais vulnerabilidades das carteiras de criptomoedas tradicionais. Estas carteiras assentam numa única chave privada ou, no máximo, numa "seed phrase" capaz de regenerar a chave. Este modelo gera uma dependência frágil: comprometer um elemento é suficiente para colocar toda a carteira em risco. Para custodiantes institucionais, exchanges ou até utilizadores individuais com ativos substanciais, este risco é inaceitável.

As carteiras assentes em threshold eliminam o ponto único de falha ao repartir o material das chaves entre diferentes partes ou dispositivos. A solução pode envolver servidores em localizações distintas, uma combinação de dispositivos do utilizador e co-signatários institucionais, ou configurações híbridas com módulos de hardware seguro. O utilizador continua a utilizar a carteira numa interface única, mas, no backend, o processo de assinatura exige a colaboração de várias entidades. Este sistema cria um contexto de segurança mais robusto, resistente a ataques externos, ameaças internas e perda física de dispositivos.

Adicionalmente, a criptografia threshold introduz flexibilidade na governação. As instituições podem definir políticas de assinatura que exijam subconjuntos específicos de participantes para autorizar transações. Por exemplo, um departamento de tesouraria pode exigir que três dos cinco executivos autorizem transferências avultadas, enquanto operações rotineiras podem ser aprovadas com menos quotas. Estes mecanismos de governação são incorporados diretamente na camada criptográfica, o que os torna mais seguros e menos expostos a contornos do que as abordagens tradicionais de aplicação.

Criptografia Threshold versus Modelos Legados

O valor da criptografia threshold torna-se evidente quando comparado com modelos antigos de segurança para carteiras. O backup por "seed phrase", ainda comum, concentra todo o mecanismo de recuperação numa única sequência de palavras — quem acede à "seed phrase" obtém controlo total da carteira. As carteiras hardware aumentam a segurança ao isolar as chaves privadas, mas continuam assentes numa única chave, que precisa de backup. As carteiras multisig distribuem o controlo entre várias chaves, mas fazem-no na blockchain, o que aumenta custos de transação e diminui a privacidade, pois a arquitetura das assinaturas fica exposta a quem consultar a blockchain.

A criptografia threshold alia as vantagens da distribuição à privacidade e à eficiência de custos. Ao produzir uma assinatura padrão a partir de um processo colaborativo, preserva a privacidade do utilizador e evita as taxas mais elevadas associadas a operações multisig. A partilha de quotas de chaves garante segurança superior tanto a "seed phrases" como a soluções hardware single-device. Esta combinação única de segurança, privacidade e facilidade de utilização explica a adoção acelerada da criptografia threshold e da MPC entre fornecedores de carteiras institucionais e particulares.